Keyturion - Zuverlässige und professionelle Computer-Überwachungssoftware

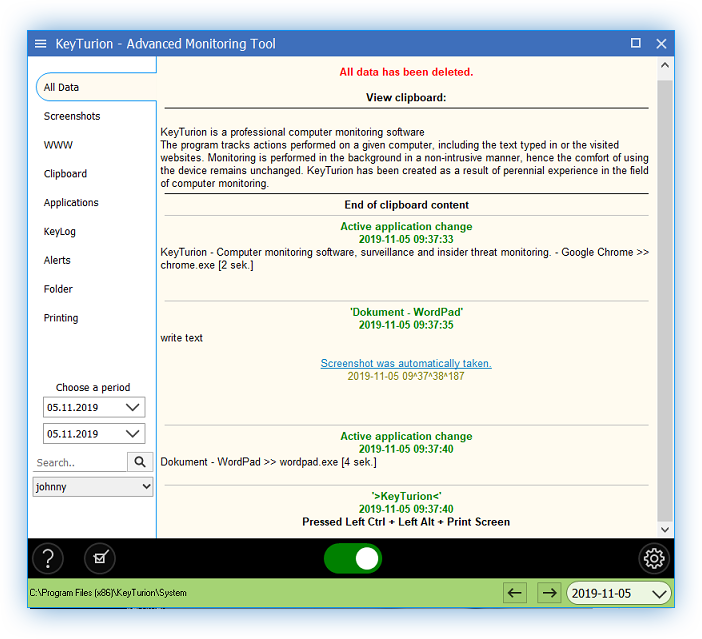

Das Programm verfolgt die auf einem Computer ausgeführten Aktivitäten, einschließlich des getippten Textes und der besuchten Websites. Die Überwachung läuft diskret und unauffällig im Hintergrund, so dass die Nutzung des Geräts praktisch unbeeinträchtigt bleibt. Keyturion wurde auf der Grundlage langjähriger Erfahrung auf dem Gebiet der Computerüberwachung entwickelt.

Warum Keyturion?

Die einfache Bedienung und die umfangreichen Konfigurationsmöglichkeiten machen die Anwendung ideal für die Überwachung von Aktivitäten auf einem Computer, egal ob zu Hause oder in einem Unternehmen.

Erweiterte Funktionen zum Verfolgen von Benutzeraktivitäten, Aktivieren von Warnmeldungen und Anpassen von Einstellungen - einschließlich Filterung - ermöglichen eine effektive Erkennung interner Bedrohungen innerhalb eines Unternehmens, ohne den Betrieb eines Computers zu beeinträchtigen oder seine Leistung zu verringern.

Die PRO-Version wurde speziell für Unternehmen und Organisationen entwickelt, in denen eine diskrete Überwachung mehrerer Computer oft unerlässlich ist.

| Klare, benutzerfreundliche und umfassende Datendarstellung. | |

| Schnelle und einfache Suche nach den gewünschten Daten. | |

| Umfassende Ausblendungsoptionen: Sie können die Anwendung aus der Prozessliste, dem Task-Manager und anderen Bereichen ausblenden. | |

| Senden Sie gespeicherte Daten an eine angegebene E-Mail-Adresse (oder an einen Server, im Falle der PRO-Version). |

| Optionen zum Durchsuchen und Exportieren von Daten sind direkt im Programm verfügbar. | |

| Passwortgeschützter Zugang. | |

| Filterfunktion für erweiterte Tasten, einschließlich Backspace, Alt und Ctrl. | |

| Behält die ursprüngliche Formatierung von getipptem Text bei. |

Arten der Überwachung

Die intelligente Tastenüberwachung bietet einen umfassenden Einblick in die auf dem Computer durchgeführten Aktivitäten.

Keyturion enthält einen fortschrittlichen Keylogger und eine Engine, die auf der Grundlage langjähriger Erfahrung entwickelt wurde. Er beeinträchtigt andere Anwendungen nicht und hat einen vernachlässigbaren Einfluss auf die Systemleistung.

Auf Wunsch kann die Software eine Filterfunktion für erweiterte Tasten (z.B. F1-F12, Page Up, etc.) enthalten. Außerdem wird die Formatierung des eingegebenen Textes beibehalten. Das Programm speichert sowohl das Datum des Starts als auch den eingegebenen Text. Lesen Sie mehr über Keyturion Keylogger.

Überwachen Sie den Desktop durch regelmäßige Screenshots mit einstellbarer Qualität und Aufnahmehäufigkeit. Screenshots können auch durch Warnungen ausgelöst werden, so dass sie nach den vom Benutzer festgelegten Regeln erstellt werden können.

Das Intelligent Screenshot System (ISS) ermöglicht eine effiziente Verwaltung der gespeicherten Screenshots. Erfahren Sie mehr über das Screenshot-Überwachungsfunktion.

Die Keyturion-Computerüberwachungsanwendung verfolgt Vorgänge im Zusammenhang mit der Zwischenablage des Systems, einschließlich der Funktionen Kopieren, Einfügen und Ausschneiden.

Durch das Erfassen und Aufzeichnen des genauen Inhalts der Zwischenablage unter Beibehaltung der ursprünglichen Formatierung (die Anwendung erkennt textbasierte Datenstrukturen) können Sie die Benutzeraktivitäten detaillierter überwachen.

So können Sie sehen, welcher Text kopiert wurde und in welcher Anwendung er vorkam. Ähnlich wie bei den Bildschirmfotos ist die Clipboard-Überwachung Merkmal kann auch als potenzielles Alarm Auslöser.

Die Keyturion-Anwendung enthält eine Funktion zur Verfolgung besuchter WebsitesUnabhängig davon, ob URLs manuell eingegeben, über Tastenkombinationen geöffnet oder aus dem Browserverlauf ausgewählt werden.

Es ist eines der wenigen Programme auf der Welt, das in der Lage ist, Websites, die im "privaten" oder "Inkognito"-Modus besucht werden, in allen modernen Browsern effizient zu verfolgen.

Es kann alle auf einem Computer gestarteten Anwendungen protokollieren und nachverfolgen, wie lange die einzelnen Anwendungen genutzt werden.

Die Statistikfunktion bietet einen umfassenden Überblick über die mit einer bestimmten Software verbrachte Zeit. Erfahren Sie mehr über Anwendungen Zeiterfassung.

Mit der Ordnerüberwachungsfunktion können Sie die an einzelnen Ordnern vorgenommenen Änderungen analysieren.

Es kann auch automatisch den Inhalt von an den Computer angeschlossenen USB-Laufwerken überprüfen, indem es deren Vorhandensein erkennt und aufzeichnet. Außerdem kann die Anwendung so konfiguriert werden, dass sie automatisch verfolgt, welche Dateien auf den externen Speicher kopiert werden.

Lesen Sie mehr über Überwachung von Dateien und Ordnern.

Keyturion protokolliert alle Druckanfragen der Benutzer, so dass Sie sehen können, was und wann gedruckt wurde. Es zeichnet wertvolle Details für Sicherheits- und Audit-Compliance-Zwecke auf und hilft, Richtlinienverstöße zu erkennen und zu verhindern.

Die Software protokolliert gedruckte Dokumente nach Datum und Uhrzeit, verwendetem Drucker (Hardware), Dateiname, Benutzer, Anzahl der Kopien und Seiten.

Lesen Sie mehr über Verfolgung gedruckter Dokumente.

Warnungen: Erkennung und Überwachung von Insider-Bedrohungen

Die Warnfunktion ermöglicht es dem Programm, verdächtige Aktivitäten auf dem Computer zu erkennen und schnell zu reagieren, wenn eine Bedrohung erkannt wird.

-

Die flexible Konfiguration und die Möglichkeit, mehrere Regeln zu kombinieren, stellen sicher, dass keine wichtigen Aktivitäten von der Aufsichtsbehörde übersehen werden.

-

Die Sicherheit im Unternehmen kann erhöht werden, während der Zeitaufwand für die Überwachung der Arbeit der Mitarbeiter erheblich reduziert werden kann.

-

Alarme funktionieren in Echtzeit und lösen vordefinierte Aktionen aus, z. B. das Versenden einer E-Mail über ein bestimmtes Ereignis oder das Erstellen eines Screenshots unmittelbar nach der Erkennung unerwünschter Aktivitäten.

Beispiel Nr. 1

Sie haben den Verdacht, dass ein Mitarbeiter nach unzulässigen oder verbotenen Inhalten sucht, indem er zum Beispiel das Wort "Beispiel" eingibt.

Das Programm kann so konfiguriert werden, dass es einen Screenshot macht und Ihnen sofort eine E-Mail-Benachrichtigung schickt, wenn diese Aktion stattfindet.

Sie können Triggerfilter für bestimmte eingegebene Wörter, gestartete Programme, besuchte Websites oder in die Zwischenablage kopierte Daten festlegen.

Beispiel Nr. 2

Das Programm kann erkennen, wenn Daten - wie z. B. eine Kontonummer - in die Zwischenablage kopiert werden:

„102010230020261395100000PL13”

Wie in Beispiel Nr. 1 können Sie das Programm so konfigurieren, dass es auf ein solches Ereignis angemessen reagiert.

Unabhängig von den Einstellungen werden alle Benachrichtigungen zur späteren Überprüfung gespeichert und enthalten das Datum des Ereignisses. Wenn Sie es vorziehen, keine ständigen Benachrichtigungen zu erhalten, können Sie diese später überprüfen, da sie in Form eines umfassenden Berichts gespeichert werden.